El monitoreo efectivo requiere más que solo verificar si tu sitio web carga. La infraestructura moderna tiene múltiples capas, cada una con posibles puntos de falla. Entender los diferentes tipos de monitoreo—y cuándo usar cada uno—es esencial para una cobertura integral.

Piensa en el monitoreo como capas de verificación, cada una verificando un aspecto diferente de tu infraestructura.

En la base, las verificaciones a nivel de red comprueban la conectividad básica. Arriba de eso, los monitores específicos de protocolo verifican que los servicios respondan correctamente. En la cima, el monitoreo a nivel de aplicación verifica que tu software funcione como se espera.

Cada capa captura diferentes tipos de problemas. Depender de un solo tipo deja puntos ciegos que pueden causar caídas prolongadas.

El monitoreo HTTP es el tipo más común y esencial de monitoreo de uptime. Verifica si tu sitio web responde correctamente a las solicitudes web.

El monitoreo HTTP es el tipo más común y esencial de monitoreo de uptime. Verifica si tu sitio web responde correctamente a las solicitudes web.

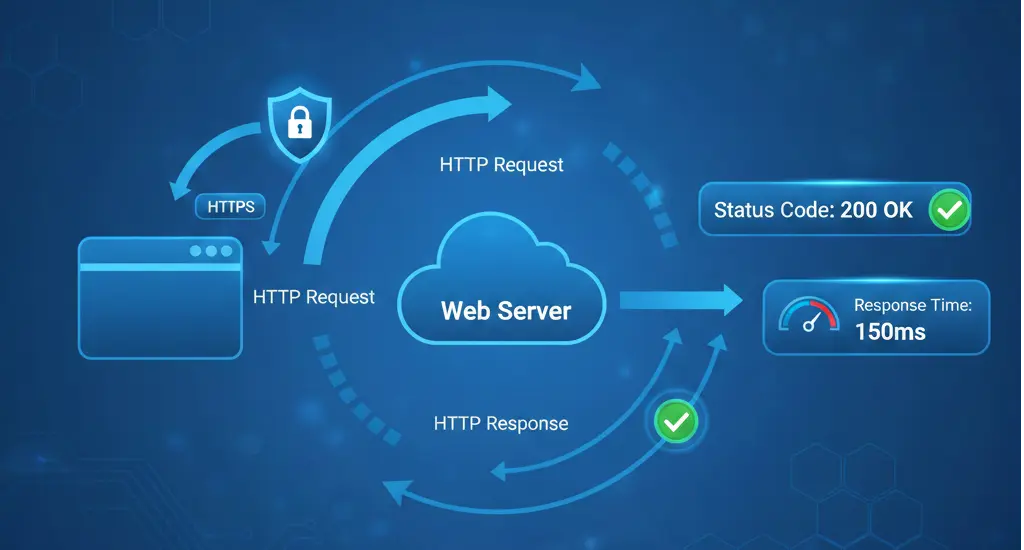

Un monitor HTTP envía una solicitud a tu URL—igual que lo haría un navegador web—y verifica la respuesta. Confirma que el servidor devuelva un código de estado apropiado, responda dentro de un tiempo aceptable y, opcionalmente, contenga el contenido esperado.

Códigos de Estado

La verificación más básica confirma que tu servidor devuelve un estado 200 OK (u otro código esperado). Los códigos en el rango 4xx indican errores del cliente (como 404 No Encontrado), mientras que los códigos 5xx indican errores del servidor.

Tiempo de Respuesta

¿Qué tan rápido responde tu servidor? Los tiempos de respuesta lentos degradan la experiencia del usuario y pueden indicar problemas de rendimiento antes de que se conviertan en caídas.

Verificación de Contenido

El monitoreo HTTP avanzado puede verificar que la respuesta contenga texto o elementos específicos. Esto captura situaciones donde el servidor responde pero devuelve una página de error o contenido incorrecto.

Verificación SSL/TLS

Para monitoreo HTTPS, la verificación también confirma que el certificado SSL es válido y la conexión es segura.

Usa monitoreo HTTP/HTTPS para cualquier servicio orientado a la web: sitios web, aplicaciones web, APIs, webhooks y cualquier servicio que se comunique por HTTP.

Este debería ser tu tipo de monitoreo principal para la mayoría de servicios web.

Establece intervalos de verificación basados en criticidad. Los sitios web de producción deben verificarse cada 1-3 minutos. Los servicios menos críticos pueden usar intervalos de 5-10 minutos.

Siempre verifica códigos de estado específicos en lugar de solo "cualquier respuesta exitosa". Una redirección 301 inesperada podría indicar un problema.

Considera agregar verificación de contenido para páginas críticas. Un servidor podría devolver 200 OK mientras muestra un mensaje de error.

El monitoreo TCP verifica si un puerto específico en un servidor está abierto y aceptando conexiones. Es más básico que el monitoreo HTTP pero esencial para servicios que no usan HTTP.

Un monitor TCP intenta establecer una conexión a una dirección IP y puerto específicos. Si la conexión tiene éxito, el servicio se considera activo. No verifica qué hace el servicio—solo que está escuchando y aceptando conexiones.

Disponibilidad de Puerto

¿Se puede establecer una conexión al puerto especificado? Esto verifica que el servicio está corriendo y el firewall permite el acceso.

Tiempo de Conexión

¿Cuánto tarda en establecer la conexión? Las conexiones lentas podrían indicar problemas de red o servidor.

Usa monitoreo TCP para servicios que no hablan HTTP:

- Servidores de base de datos (MySQL 3306, PostgreSQL 5432, MongoDB 27017)

- Servidores de correo (SMTP 25/587, IMAP 143/993, POP3 110/995)

- Servidores de juegos

- Servidores de aplicaciones personalizadas

- Acceso SSH (puerto 22)

- Servidores FTP (puerto 21)

El monitoreo TCP también es útil como verificación ligera para servicios donde no necesitas verificación completa del protocolo.

Siempre especifica el puerto correcto para tu servicio. Los puertos por defecto pueden variar según la configuración.

Considera qué significa realmente "activo" para cada servicio. Una base de datos aceptando conexiones no garantiza que esté funcionando correctamente—solo que está escuchando.

Usa monitoreo TCP junto con monitoreo específico del protocolo para servicios críticos. TCP te dice que el servicio está corriendo; el monitoreo de protocolo te dice que está funcionando correctamente.

El monitoreo ping usa solicitudes de eco ICMP para verificar la conectividad de red básica a un host. Es el tipo más fundamental de monitoreo.

Un monitor ping envía una solicitud de eco ICMP al host objetivo y espera una respuesta de eco. El éxito indica que el host es alcanzable por la red.

Alcanzabilidad del Host

¿Pueden los paquetes llegar al destino? Esto verifica la conectividad de red básica entre la ubicación de monitoreo y el objetivo.

Tiempo de Ida y Vuelta

¿Cuánto tarda el paquete en llegar al destino y regresar? Esto mide la latencia de red.

Pérdida de Paquetes

¿Qué porcentaje de paquetes no regresan? La pérdida de paquetes indica congestión de red o problemas de enrutamiento.

Usa monitoreo ping para:

- Verificación básica de disponibilidad de servidor

- Monitoreo de infraestructura de red (routers, switches)

- Verificación de conectividad entre ubicaciones

- Monitoreo de salud de red de línea base

El monitoreo ping tiene limitaciones significativas. Muchos firewalls bloquean el tráfico ICMP, causando falsos negativos. Un host podría responder al ping mientras sus servicios están caídos. Y el ping no te dice nada sobre la funcionalidad de la aplicación.

Nunca dependas del ping como tu único tipo de monitoreo. Es útil como verificación de línea base pero debe combinarse con monitoreo específico del servicio.

Si usas monitoreo ping, verifica que el tráfico ICMP esté permitido a través de todos los firewalls entre tu ubicación de monitoreo y el objetivo.

Usa ping junto con otros tipos de monitoreo, no como reemplazo. Es mejor como un punto de datos adicional para resolución de problemas.

Considera umbrales de pérdida de paquetes. La pérdida ocasional podría ser aceptable, pero la pérdida consistente indica problemas.

El monitoreo DNS verifica que tus nombres de dominio se resuelvan correctamente a las direcciones IP correctas. Es un tipo de monitoreo crítico pero a menudo pasado por alto.

El monitoreo DNS verifica que tus nombres de dominio se resuelvan correctamente a las direcciones IP correctas. Es un tipo de monitoreo crítico pero a menudo pasado por alto.

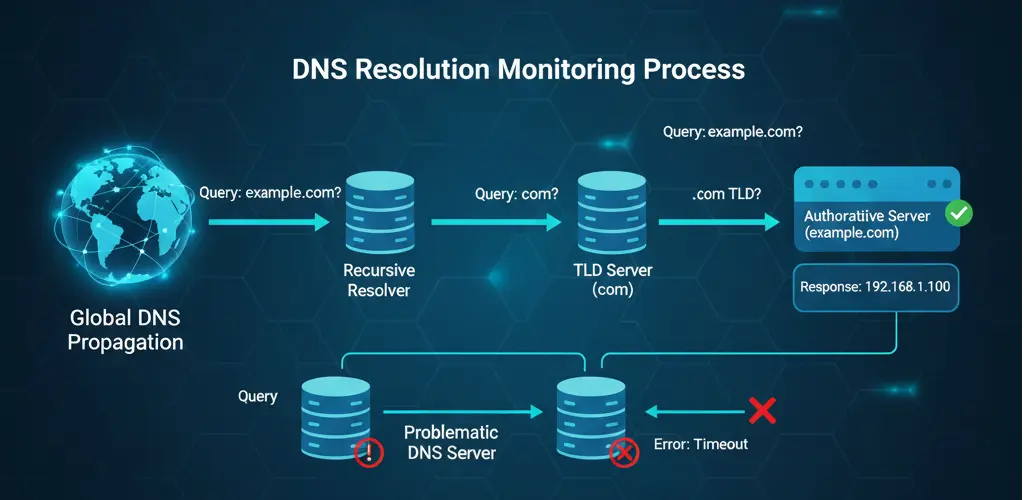

Un monitor DNS consulta servidores DNS por los registros de tu dominio y verifica que devuelvan los valores esperados. Puede verificar varios tipos de registro: A, AAAA, CNAME, MX, TXT y otros.

Precisión del Registro

¿El registro DNS devuelve el valor correcto? Un registro A debería resolverse a la dirección IP de tu servidor. Los registros MX deberían apuntar a tus servidores de correo.

Tiempo de Resolución

¿Qué tan rápido responden los servidores DNS? La resolución DNS lenta retrasa cada conexión de usuario.

Propagación

¿Los cambios de DNS se propagaron globalmente? Diferentes servidores DNS podrían devolver resultados diferentes durante la propagación.

Validación DNSSEC

Si usas DNSSEC, ¿la validación criptográfica está funcionando correctamente?

Cada dominio de producción debería tener monitoreo DNS. Las fallas de DNS hacen toda tu presencia en línea inalcanzable, incluso si tus servidores están funcionando perfectamente.

El monitoreo DNS es especialmente crítico:

- Después de hacer cambios de DNS

- Cuando usas múltiples proveedores de DNS

- Para entrega de correo (registros MX)

- Para servicios que usan registros CNAME

Muchas organizaciones invierten fuertemente en redundancia de servidores pero pasan por alto el DNS como un punto potencial de falla. Si tu proveedor de DNS cae o tus registros están mal configurados, ninguna cantidad de redundancia de servidores ayuda.

Las fallas de DNS también son invisibles para la mayoría del monitoreo de aplicaciones. Tu monitor HTTP podría reportar "caído" cuando el problema real es la resolución DNS—información crítica para una solución rápida de problemas.

Monitorea registros A/AAAA para todos los dominios críticos. También monitorea registros MX si manejas correo.

Verifica desde múltiples ubicaciones geográficas. La resolución DNS puede variar por región.

Establece valores esperados y alerta cuando cambien inesperadamente. Los ataques de secuestro de DNS modifican registros para redirigir tráfico a servidores maliciosos.

Monitorea múltiples nameservers si los tienes. Las inconsistencias entre nameservers causan fallas intermitentes que son difíciles de diagnosticar.

El monitoreo de certificados SSL rastrea las fechas de expiración y validez de tus certificados. Los certificados expirados causan advertencias del navegador que efectivamente hacen tu sitio inutilizable.

El monitoreo de certificados SSL rastrea las fechas de expiración y validez de tus certificados. Los certificados expirados causan advertencias del navegador que efectivamente hacen tu sitio inutilizable.

Un monitor SSL se conecta a tu servidor y examina el certificado SSL/TLS. Verifica que el certificado sea válido, de confianza y no esté expirado o por expirar pronto.

Fecha de Expiración

¿Cuándo expira el certificado? La mayoría de los monitores alertan cuando los certificados se acercan a la expiración, dándote tiempo para renovar.

Validez del Certificado

¿El certificado es válido para el dominio que se accede? Los dominios que no coinciden causan advertencias del navegador.

Cadena de Confianza

¿La cadena de certificados está completa y es de confianza? Los certificados intermedios faltantes causan fallas de validación en algunos navegadores.

Soporte de Protocolo

¿Qué versiones de TLS soporta el servidor? Los protocolos antiguos como TLS 1.0 y 1.1 están obsoletos y deberían deshabilitarse.

Cada endpoint HTTPS debería tener monitoreo de certificados SSL. La expiración de certificados es una de las causas más comunes de caídas prevenibles.

La expiración de certificados parece algo que nunca debería sorprender a nadie—es una fecha conocida. Sin embargo, sucede constantemente.

Los equipos cambian. La persona que instaló el certificado puede haber dejado la organización, y sus recordatorios van a una bandeja de entrada no monitoreada.

La automatización falla. La renovación automática es genial hasta que no funciona. Una renovación fallida podría pasar desapercibida hasta que el certificado expire.

El Shadow IT prolifera. Los certificados instalados por equipos o departamentos individuales pueden no estar rastreados centralmente.

Establece múltiples umbrales de alerta: 30 días, 14 días y 7 días antes de la expiración. Las alertas tempranas dan más tiempo para renovación planificada.

Incluye todos los endpoints. Los certificados wildcard aún necesitan monitoreo. Diferentes servidores podrían tener diferentes fechas de expiración incluso para el mismo dominio.

Verifica toda la cadena. El certificado principal podría estar bien mientras un certificado intermedio está expirando o revocado.

El monitoreo de bases de datos verifica que tus servidores de base de datos sean accesibles y funcionen correctamente. Las bases de datos son a menudo el componente más crítico de las aplicaciones modernas.

Los monitores de base de datos se conectan a tu servidor de base de datos y opcionalmente ejecutan consultas de prueba. Verifican conectividad, autenticación y funcionalidad básica.

Conectividad

¿Se puede establecer una conexión? Esto captura caídas del servidor de base de datos, problemas de red y problemas de autenticación.

Ejecución de Consultas

¿Se pueden ejecutar consultas exitosamente? Esto verifica que la base de datos es funcional, no solo que está corriendo.

Tiempo de Respuesta

¿Qué tan rápido se ejecutan las consultas? Las consultas lentas indican problemas de rendimiento.

Disponibilidad de Conexiones

¿Hay conexiones disponibles del pool? El agotamiento de conexiones es una causa común de fallas de aplicación.

Cualquier aplicación con backend de base de datos debería tener monitoreo de base de datos. Esto incluye:

- Bases de datos de producción

- Bases de datos réplica

- Endpoints de base de datos como servicio (RDS, Cloud SQL, etc.)

El monitoreo básico de base de datos verifica conectividad, pero las bases de datos de producción necesitan monitoreo más profundo:

- Lag de replicación entre primario y réplica

- Rendimiento de consultas y consultas lentas

- Tamaños de tabla y salud de índices

- Contención de bloqueos y deadlocks

- Uso del pool de conexiones

Considera herramientas dedicadas de monitoreo de bases de datos para cobertura completa.

Usa credenciales de monitoreo dedicadas con permisos mínimos. Nunca uses credenciales de aplicación de producción para monitoreo.

Prueba la ejecución real de consultas cuando sea posible. Una base de datos puede aceptar conexiones mientras no puede ejecutar consultas.

Monitorea desde las mismas ubicaciones que tus servidores de aplicación. Los problemas de red entre aplicación y base de datos afectan a tus usuarios.

El monitoreo de API verifica que tus endpoints de API respondan correctamente con datos válidos. Va más allá del monitoreo HTTP al validar contenido y estructura de respuesta.

Los monitores de API envían solicitudes a tus endpoints y validan las respuestas. Verifican códigos de estado, tiempos de respuesta y contenido del cuerpo de respuesta incluyendo estructura JSON/XML y valores específicos.

Disponibilidad del Endpoint

¿El endpoint responde a solicitudes?

Validez de Respuesta

¿La respuesta contiene datos válidos y correctamente estructurados? Un endpoint podría devolver 200 OK con JSON inválido o campos requeridos faltantes.

Tiempo de Respuesta

¿Qué tan rápido responde la API? Las APIs lentas degradan la experiencia del usuario y pueden agotar el tiempo en aplicaciones cliente.

Autenticación

¿Los endpoints autenticados aceptan credenciales válidas y rechazan las inválidas?

Cualquier API que proporciones o de la que dependas debería monitorearse:

- APIs públicas que proporcionas a clientes

- APIs internas entre tus servicios

- APIs de terceros de las que depende tu aplicación

- Endpoints de webhook

Prueba escenarios realistas. Monitorea los mismos endpoints y payloads que usan tus aplicaciones.

Valida la estructura de respuesta. La validación de esquema captura problemas que las simples verificaciones de código de estado pierden.

Prueba escenarios de error. Verifica que tu API devuelve errores apropiados para solicitudes inválidas.

Monitorea APIs de terceros por separado. Cuando ocurran problemas, necesitas identificar rápidamente si el problema es tu código o una dependencia.

El monitoreo de correo verifica que tus servidores de correo sean accesibles y funcionen. Las fallas de correo a menudo son invisibles hasta que alguien se queja de mensajes perdidos.

Monitoreo SMTP

Verifica que tu servidor de correo saliente acepta conexiones y puede enviar correo. Crítico para correo transaccional y notificaciones.

Monitoreo IMAP/POP3

Verifica que tus servidores de almacenamiento de correo sean accesibles. Importante para clientes de correo y acceso webmail.

Monitoreo de Flujo de Correo

Realmente envía un correo de prueba y verifica que llegue. Esto captura problemas que las verificaciones de puerto pierden.

Monitorea infraestructura de correo si:

- Operas tus propios servidores de correo

- Dependes del correo para notificaciones críticas

- Proporcionas servicios de correo a usuarios

- Envías correo transaccional (recibos, restablecimiento de contraseñas, etc.)

Monitorea tanto envío (SMTP) como recepción (IMAP/POP3). Los problemas con cualquier lado causan síntomas diferentes.

Considera pruebas de flujo de correo de extremo a extremo para rutas de correo críticas. El monitoreo de puerto no garantiza que el correo realmente se entregue.

Monitorea el estado de lista negra por separado. Tu servidor podría estar activo pero en lista negra, causando fallas de entrega.

Ningún tipo de monitoreo único proporciona cobertura completa. El monitoreo efectivo combina múltiples tipos para cubrir todos los modos de falla.

Para una aplicación web típica, comienza con:

- Monitoreo HTTPS de tus endpoints principales

- Monitoreo de certificados SSL para todos los certificados

- Monitoreo DNS para tus dominios principales

- Monitoreo de base de datos para tus almacenes de datos

Una vez cubiertos los básicos, agrega:

5. Monitoreo TCP para servicios que no son HTTP

6. Monitoreo de API con validación de contenido

7. Monitoreo sintético para flujos críticos de usuario

8. Monitoreo de correo si manejas correo

La distribución geográfica es crítica. Verifica desde múltiples regiones para capturar:

- Problemas de CDN que afectan regiones específicas

- Problemas de enrutamiento de red

- Fallas de infraestructura regional

- Resolución DNS específica por geografía

Diferentes servicios necesitan diferentes intervalos de verificación y umbrales de alerta:

- Producción crítica: verificaciones de 1 minuto, alertas inmediatas

- Producción estándar: verificaciones de 3-5 minutos, alertas de 2-3 fallas

- Staging/desarrollo: verificaciones de 10-15 minutos, alertas retrasadas

UptimeBolt proporciona monitoreo integral a través de todos los tipos discutidos:

Monitoreo HTTP/HTTPS

Monitoreo HTTP completo con verificación de código de estado, seguimiento de tiempo de respuesta, validación de contenido y verificaciones SSL.

Monitoreo de Puerto TCP

Verifica que cualquier servicio TCP esté aceptando conexiones.

Monitoreo DNS

Monitorea todos los tipos de registro DNS desde múltiples ubicaciones globales.

Monitoreo de Certificados SSL

Rastrea expiración de certificados con umbrales de alerta configurables.

Monitoreo de Bases de Datos

Conecta a PostgreSQL, MySQL, MongoDB y otras bases de datos para verificar conectividad y rendimiento.

Monitoreo de API

Valida respuestas de API con verificación de esquema JSON y aserciones personalizadas.

Todos los tipos de monitoreo están disponibles desde 30 ubicaciones globales, con predicción potenciada por IA para alertarte antes de que los problemas afecten a tus usuarios.

El monitoreo integral requiere entender los diferentes tipos disponibles y cuándo usar cada uno. El monitoreo HTTP solo no es suficiente—necesitas monitoreo DNS para asegurar que los usuarios puedan encontrarte, monitoreo SSL para mantener tu sitio seguro, monitoreo de base de datos para proteger tu capa de datos, y más.

La buena noticia es que no necesitas construir esto tú mismo. Las plataformas de monitoreo modernas como UptimeBolt proporcionan todos estos tipos de monitoreo en una interfaz única y fácil de usar.

Comienza identificando tus servicios críticos y los tipos de monitoreo que cada uno necesita. Luego construye desde ahí, agregando profundidad y cobertura a medida que tu infraestructura crece.

Recuerda: el objetivo no es monitorear todo, es monitorear todo lo que importa.

El monitoreo efectivo requiere más que solo verificar si tu sitio web carga. La infraestructura moderna tiene múltiples capas, cada una con posibles puntos de falla. Entender los diferentes tipos de monitoreo—y cuándo usar cada uno—es esencial para una cobertura integral.

Visión General: La Pila de Monitoreo

Piensa en el monitoreo como capas de verificación, cada una verificando un aspecto diferente de tu infraestructura.

En la base, las verificaciones a nivel de red comprueban la conectividad básica. Arriba de eso, los monitores específicos de protocolo verifican que los servicios respondan correctamente. En la cima, el monitoreo a nivel de aplicación verifica que tu software funcione como se espera.

Cada capa captura diferentes tipos de problemas. Depender de un solo tipo deja puntos ciegos que pueden causar caídas prolongadas.

Monitoreo HTTP/HTTPS

Cómo Funciona

Un monitor HTTP envía una solicitud a tu URL—igual que lo haría un navegador web—y verifica la respuesta. Confirma que el servidor devuelva un código de estado apropiado, responda dentro de un tiempo aceptable y, opcionalmente, contenga el contenido esperado.

Qué Verifica

Códigos de Estado La verificación más básica confirma que tu servidor devuelve un estado 200 OK (u otro código esperado). Los códigos en el rango 4xx indican errores del cliente (como 404 No Encontrado), mientras que los códigos 5xx indican errores del servidor.

Tiempo de Respuesta ¿Qué tan rápido responde tu servidor? Los tiempos de respuesta lentos degradan la experiencia del usuario y pueden indicar problemas de rendimiento antes de que se conviertan en caídas.

Verificación de Contenido El monitoreo HTTP avanzado puede verificar que la respuesta contenga texto o elementos específicos. Esto captura situaciones donde el servidor responde pero devuelve una página de error o contenido incorrecto.

Verificación SSL/TLS Para monitoreo HTTPS, la verificación también confirma que el certificado SSL es válido y la conexión es segura.

Cuándo Usarlo

Usa monitoreo HTTP/HTTPS para cualquier servicio orientado a la web: sitios web, aplicaciones web, APIs, webhooks y cualquier servicio que se comunique por HTTP.

Este debería ser tu tipo de monitoreo principal para la mayoría de servicios web.

Mejores Prácticas de Configuración

Establece intervalos de verificación basados en criticidad. Los sitios web de producción deben verificarse cada 1-3 minutos. Los servicios menos críticos pueden usar intervalos de 5-10 minutos.

Siempre verifica códigos de estado específicos en lugar de solo "cualquier respuesta exitosa". Una redirección 301 inesperada podría indicar un problema.

Considera agregar verificación de contenido para páginas críticas. Un servidor podría devolver 200 OK mientras muestra un mensaje de error.

Monitoreo de Puerto TCP

El monitoreo TCP verifica si un puerto específico en un servidor está abierto y aceptando conexiones. Es más básico que el monitoreo HTTP pero esencial para servicios que no usan HTTP.

Cómo Funciona

Un monitor TCP intenta establecer una conexión a una dirección IP y puerto específicos. Si la conexión tiene éxito, el servicio se considera activo. No verifica qué hace el servicio—solo que está escuchando y aceptando conexiones.

Qué Verifica

Disponibilidad de Puerto ¿Se puede establecer una conexión al puerto especificado? Esto verifica que el servicio está corriendo y el firewall permite el acceso.

Tiempo de Conexión ¿Cuánto tarda en establecer la conexión? Las conexiones lentas podrían indicar problemas de red o servidor.

Cuándo Usarlo

Usa monitoreo TCP para servicios que no hablan HTTP:

El monitoreo TCP también es útil como verificación ligera para servicios donde no necesitas verificación completa del protocolo.

Mejores Prácticas de Configuración

Siempre especifica el puerto correcto para tu servicio. Los puertos por defecto pueden variar según la configuración.

Considera qué significa realmente "activo" para cada servicio. Una base de datos aceptando conexiones no garantiza que esté funcionando correctamente—solo que está escuchando.

Usa monitoreo TCP junto con monitoreo específico del protocolo para servicios críticos. TCP te dice que el servicio está corriendo; el monitoreo de protocolo te dice que está funcionando correctamente.

Monitoreo Ping (ICMP)

El monitoreo ping usa solicitudes de eco ICMP para verificar la conectividad de red básica a un host. Es el tipo más fundamental de monitoreo.

Cómo Funciona

Un monitor ping envía una solicitud de eco ICMP al host objetivo y espera una respuesta de eco. El éxito indica que el host es alcanzable por la red.

Qué Verifica

Alcanzabilidad del Host ¿Pueden los paquetes llegar al destino? Esto verifica la conectividad de red básica entre la ubicación de monitoreo y el objetivo.

Tiempo de Ida y Vuelta ¿Cuánto tarda el paquete en llegar al destino y regresar? Esto mide la latencia de red.

Pérdida de Paquetes ¿Qué porcentaje de paquetes no regresan? La pérdida de paquetes indica congestión de red o problemas de enrutamiento.

Cuándo Usarlo

Usa monitoreo ping para:

Limitaciones

El monitoreo ping tiene limitaciones significativas. Muchos firewalls bloquean el tráfico ICMP, causando falsos negativos. Un host podría responder al ping mientras sus servicios están caídos. Y el ping no te dice nada sobre la funcionalidad de la aplicación.

Nunca dependas del ping como tu único tipo de monitoreo. Es útil como verificación de línea base pero debe combinarse con monitoreo específico del servicio.

Mejores Prácticas de Configuración

Si usas monitoreo ping, verifica que el tráfico ICMP esté permitido a través de todos los firewalls entre tu ubicación de monitoreo y el objetivo.

Usa ping junto con otros tipos de monitoreo, no como reemplazo. Es mejor como un punto de datos adicional para resolución de problemas.

Considera umbrales de pérdida de paquetes. La pérdida ocasional podría ser aceptable, pero la pérdida consistente indica problemas.

Monitoreo DNS

Cómo Funciona

Un monitor DNS consulta servidores DNS por los registros de tu dominio y verifica que devuelvan los valores esperados. Puede verificar varios tipos de registro: A, AAAA, CNAME, MX, TXT y otros.

Qué Verifica

Precisión del Registro ¿El registro DNS devuelve el valor correcto? Un registro A debería resolverse a la dirección IP de tu servidor. Los registros MX deberían apuntar a tus servidores de correo.

Tiempo de Resolución ¿Qué tan rápido responden los servidores DNS? La resolución DNS lenta retrasa cada conexión de usuario.

Propagación ¿Los cambios de DNS se propagaron globalmente? Diferentes servidores DNS podrían devolver resultados diferentes durante la propagación.

Validación DNSSEC Si usas DNSSEC, ¿la validación criptográfica está funcionando correctamente?

Cuándo Usarlo

Cada dominio de producción debería tener monitoreo DNS. Las fallas de DNS hacen toda tu presencia en línea inalcanzable, incluso si tus servidores están funcionando perfectamente.

El monitoreo DNS es especialmente crítico:

El Punto Único de Falla Oculto

Muchas organizaciones invierten fuertemente en redundancia de servidores pero pasan por alto el DNS como un punto potencial de falla. Si tu proveedor de DNS cae o tus registros están mal configurados, ninguna cantidad de redundancia de servidores ayuda.

Las fallas de DNS también son invisibles para la mayoría del monitoreo de aplicaciones. Tu monitor HTTP podría reportar "caído" cuando el problema real es la resolución DNS—información crítica para una solución rápida de problemas.

Mejores Prácticas de Configuración

Monitorea registros A/AAAA para todos los dominios críticos. También monitorea registros MX si manejas correo.

Verifica desde múltiples ubicaciones geográficas. La resolución DNS puede variar por región.

Establece valores esperados y alerta cuando cambien inesperadamente. Los ataques de secuestro de DNS modifican registros para redirigir tráfico a servidores maliciosos.

Monitorea múltiples nameservers si los tienes. Las inconsistencias entre nameservers causan fallas intermitentes que son difíciles de diagnosticar.

Monitoreo de Certificados SSL

Cómo Funciona

Un monitor SSL se conecta a tu servidor y examina el certificado SSL/TLS. Verifica que el certificado sea válido, de confianza y no esté expirado o por expirar pronto.

Qué Verifica

Fecha de Expiración ¿Cuándo expira el certificado? La mayoría de los monitores alertan cuando los certificados se acercan a la expiración, dándote tiempo para renovar.

Validez del Certificado ¿El certificado es válido para el dominio que se accede? Los dominios que no coinciden causan advertencias del navegador.

Cadena de Confianza ¿La cadena de certificados está completa y es de confianza? Los certificados intermedios faltantes causan fallas de validación en algunos navegadores.

Soporte de Protocolo ¿Qué versiones de TLS soporta el servidor? Los protocolos antiguos como TLS 1.0 y 1.1 están obsoletos y deberían deshabilitarse.

Cuándo Usarlo

Cada endpoint HTTPS debería tener monitoreo de certificados SSL. La expiración de certificados es una de las causas más comunes de caídas prevenibles.

Por Qué los Certificados Expiran Inesperadamente

La expiración de certificados parece algo que nunca debería sorprender a nadie—es una fecha conocida. Sin embargo, sucede constantemente.

Los equipos cambian. La persona que instaló el certificado puede haber dejado la organización, y sus recordatorios van a una bandeja de entrada no monitoreada.

La automatización falla. La renovación automática es genial hasta que no funciona. Una renovación fallida podría pasar desapercibida hasta que el certificado expire.

El Shadow IT prolifera. Los certificados instalados por equipos o departamentos individuales pueden no estar rastreados centralmente.

Mejores Prácticas de Configuración

Establece múltiples umbrales de alerta: 30 días, 14 días y 7 días antes de la expiración. Las alertas tempranas dan más tiempo para renovación planificada.

Incluye todos los endpoints. Los certificados wildcard aún necesitan monitoreo. Diferentes servidores podrían tener diferentes fechas de expiración incluso para el mismo dominio.

Verifica toda la cadena. El certificado principal podría estar bien mientras un certificado intermedio está expirando o revocado.

Monitoreo de Bases de Datos

El monitoreo de bases de datos verifica que tus servidores de base de datos sean accesibles y funcionen correctamente. Las bases de datos son a menudo el componente más crítico de las aplicaciones modernas.

Cómo Funciona

Los monitores de base de datos se conectan a tu servidor de base de datos y opcionalmente ejecutan consultas de prueba. Verifican conectividad, autenticación y funcionalidad básica.

Qué Verifica

Conectividad ¿Se puede establecer una conexión? Esto captura caídas del servidor de base de datos, problemas de red y problemas de autenticación.

Ejecución de Consultas ¿Se pueden ejecutar consultas exitosamente? Esto verifica que la base de datos es funcional, no solo que está corriendo.

Tiempo de Respuesta ¿Qué tan rápido se ejecutan las consultas? Las consultas lentas indican problemas de rendimiento.

Disponibilidad de Conexiones ¿Hay conexiones disponibles del pool? El agotamiento de conexiones es una causa común de fallas de aplicación.

Cuándo Usarlo

Cualquier aplicación con backend de base de datos debería tener monitoreo de base de datos. Esto incluye:

Más Allá de la Conectividad

El monitoreo básico de base de datos verifica conectividad, pero las bases de datos de producción necesitan monitoreo más profundo:

Considera herramientas dedicadas de monitoreo de bases de datos para cobertura completa.

Mejores Prácticas de Configuración

Usa credenciales de monitoreo dedicadas con permisos mínimos. Nunca uses credenciales de aplicación de producción para monitoreo.

Prueba la ejecución real de consultas cuando sea posible. Una base de datos puede aceptar conexiones mientras no puede ejecutar consultas.

Monitorea desde las mismas ubicaciones que tus servidores de aplicación. Los problemas de red entre aplicación y base de datos afectan a tus usuarios.

Monitoreo de API

El monitoreo de API verifica que tus endpoints de API respondan correctamente con datos válidos. Va más allá del monitoreo HTTP al validar contenido y estructura de respuesta.

Cómo Funciona

Los monitores de API envían solicitudes a tus endpoints y validan las respuestas. Verifican códigos de estado, tiempos de respuesta y contenido del cuerpo de respuesta incluyendo estructura JSON/XML y valores específicos.

Qué Verifica

Disponibilidad del Endpoint ¿El endpoint responde a solicitudes?

Validez de Respuesta ¿La respuesta contiene datos válidos y correctamente estructurados? Un endpoint podría devolver 200 OK con JSON inválido o campos requeridos faltantes.

Tiempo de Respuesta ¿Qué tan rápido responde la API? Las APIs lentas degradan la experiencia del usuario y pueden agotar el tiempo en aplicaciones cliente.

Autenticación ¿Los endpoints autenticados aceptan credenciales válidas y rechazan las inválidas?

Cuándo Usarlo

Cualquier API que proporciones o de la que dependas debería monitorearse:

Mejores Prácticas de Configuración

Prueba escenarios realistas. Monitorea los mismos endpoints y payloads que usan tus aplicaciones.

Valida la estructura de respuesta. La validación de esquema captura problemas que las simples verificaciones de código de estado pierden.

Prueba escenarios de error. Verifica que tu API devuelve errores apropiados para solicitudes inválidas.

Monitorea APIs de terceros por separado. Cuando ocurran problemas, necesitas identificar rápidamente si el problema es tu código o una dependencia.

Monitoreo de Servidores de Correo

El monitoreo de correo verifica que tus servidores de correo sean accesibles y funcionen. Las fallas de correo a menudo son invisibles hasta que alguien se queja de mensajes perdidos.

Tipos de Monitoreo de Correo

Monitoreo SMTP Verifica que tu servidor de correo saliente acepta conexiones y puede enviar correo. Crítico para correo transaccional y notificaciones.

Monitoreo IMAP/POP3 Verifica que tus servidores de almacenamiento de correo sean accesibles. Importante para clientes de correo y acceso webmail.

Monitoreo de Flujo de Correo Realmente envía un correo de prueba y verifica que llegue. Esto captura problemas que las verificaciones de puerto pierden.

Cuándo Usarlo

Monitorea infraestructura de correo si:

Mejores Prácticas de Configuración

Monitorea tanto envío (SMTP) como recepción (IMAP/POP3). Los problemas con cualquier lado causan síntomas diferentes.

Considera pruebas de flujo de correo de extremo a extremo para rutas de correo críticas. El monitoreo de puerto no garantiza que el correo realmente se entregue.

Monitorea el estado de lista negra por separado. Tu servidor podría estar activo pero en lista negra, causando fallas de entrega.

Construyendo una Estrategia de Monitoreo Integral

Ningún tipo de monitoreo único proporciona cobertura completa. El monitoreo efectivo combina múltiples tipos para cubrir todos los modos de falla.

Comienza con lo Básico

Para una aplicación web típica, comienza con:

Agrega Profundidad Gradualmente

Una vez cubiertos los básicos, agrega: 5. Monitoreo TCP para servicios que no son HTTP 6. Monitoreo de API con validación de contenido 7. Monitoreo sintético para flujos críticos de usuario 8. Monitoreo de correo si manejas correo

Monitorea desde Múltiples Ubicaciones

La distribución geográfica es crítica. Verifica desde múltiples regiones para capturar:

Establece Umbrales Apropiados

Diferentes servicios necesitan diferentes intervalos de verificación y umbrales de alerta:

Cómo UptimeBolt Cubre Todos los Tipos de Monitoreo

UptimeBolt proporciona monitoreo integral a través de todos los tipos discutidos:

Monitoreo HTTP/HTTPS Monitoreo HTTP completo con verificación de código de estado, seguimiento de tiempo de respuesta, validación de contenido y verificaciones SSL.

Monitoreo de Puerto TCP Verifica que cualquier servicio TCP esté aceptando conexiones.

Monitoreo DNS Monitorea todos los tipos de registro DNS desde múltiples ubicaciones globales.

Monitoreo de Certificados SSL Rastrea expiración de certificados con umbrales de alerta configurables.

Monitoreo de Bases de Datos Conecta a PostgreSQL, MySQL, MongoDB y otras bases de datos para verificar conectividad y rendimiento.

Monitoreo de API Valida respuestas de API con verificación de esquema JSON y aserciones personalizadas.

Todos los tipos de monitoreo están disponibles desde 30 ubicaciones globales, con predicción potenciada por IA para alertarte antes de que los problemas afecten a tus usuarios.

Conclusión

El monitoreo integral requiere entender los diferentes tipos disponibles y cuándo usar cada uno. El monitoreo HTTP solo no es suficiente—necesitas monitoreo DNS para asegurar que los usuarios puedan encontrarte, monitoreo SSL para mantener tu sitio seguro, monitoreo de base de datos para proteger tu capa de datos, y más.

La buena noticia es que no necesitas construir esto tú mismo. Las plataformas de monitoreo modernas como UptimeBolt proporcionan todos estos tipos de monitoreo en una interfaz única y fácil de usar.

Comienza identificando tus servicios críticos y los tipos de monitoreo que cada uno necesita. Luego construye desde ahí, agregando profundidad y cobertura a medida que tu infraestructura crece.

Recuerda: el objetivo no es monitorear todo, es monitorear todo lo que importa.